CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار

17,500 تومانشناسه فایل: 7032

- حجم فایل ورد: 225.4KB حجم پیدیاف: 356.8KB

- فرمت: فایل Word قابل ویرایش و پرینت (DOCx)

- تعداد صفحات فارسی: 17 انگلیسی: 7

- دانشگاه:

- University of Edinburgh

- UC Berkeley

- ژورنال: Proceedings of the 1st ACM SIGCOMM Symposium on Software Defined Networking Research - SOSR '15

مقدمه مقاله

شبکه بر مبنای تعریف نرم افزار یا SDN تکنولوژی جدیدی برای مدیریت آسان تر شبکه محسوب می شود. SDN ها به اپراتورهای شبکه اجازه می دهند تا عملکردها را متناسب با سطوح انتزاعی بالا در سطح کنترل مورد توجه قرار داده و آنها را به عملکردهای سطح پایین ترجمه کند. همچنین DEBUGGING کردن شبکه های SDN بسیار چالش برانگیز است. علاوه بر خطاهای پیکربندی شبکه، اپراتورهای شبکه باید تضمین کنند که عملیات در سطح داده مطابق با خط مشی در سطح بالا است و در سطح کنترل بیان می شود. توجه داشته باشید که ابزار سنتی مانند NETFLOOW و SNMP و SFLOW برای دیباگ کردن شبکه های SDN کافی نیستند و تعدادی از این ابزار اخیرا توسعه یافتند(1و11و17 و26).

مسئله جالب در مورد دیباگ کردن شبکه، استدلال جریان ترافیک است. به طور مثال مسیریابی فرافکنی بسته ها به طور مجزا از طریق شبکه. این نوع عملکرد، ماتریس شبکه را قادر می سازد تا موارد غیر نرمال و معمولی را تشخیص دهد که از طریق تجمع ایجاد شدند و در صورت باید شکست شبکه را محلی کرده و تضمین کند که رفتارهای بعدی در سطح داده مطابق با خط مشی آن قرار دارند.(11). ما در اینجا کارهای مربوطه را به طور جزئی مورد بحث قرار داده اما توجه داشته باشید که ابزار موجود برای مسیر دهی فرافکن ها می توانند از دو رویکرد استفاده کنند. از یک طرف ابزاری مانند netsight می توانند محدوده وسیعی از جست و جوها را با استفاده از تحلیل after the back پشتیبانی کنند. همچنین می توانند به تجمع داده های سربار آسیب وارد کنند. در مقایسه ابزار دستی مانند pathquery در قسمت 17 و pathlettracer می توانند تجمع داده های سربار را با محدود کردن فضای جست و جو کاهش دهند.

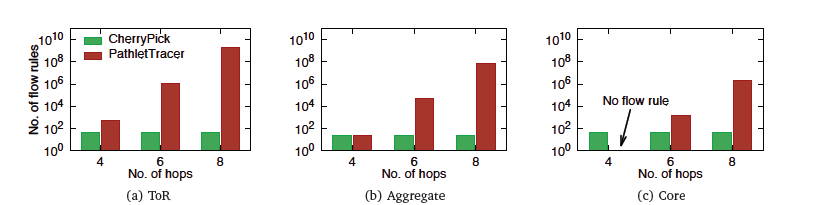

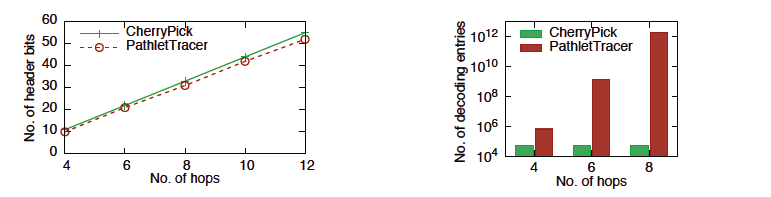

ما در اینجا CherryPick قابل قیاس را پیشنهاد می دهیم که روش دستی ساده ای است و برای فرافکن های بسته ای در شبکه های SDN مورد استفاده قرار می گیرد. این ابزار با هدف به حداقل رساندن دو سطح منبع داده طراحی شدند. یکی تعداد قوانین جریان سوئیچ و دیگری فضای سطح سرایند. بالواقع روش های موجود در این فرافکن ها در شبکه SDN از یکی از منابع برای به حداقل رساندن منابع دیگر استفاده می کند. در انتهای هر طیف، روش ساده ای برای لینک هر شبکه در نظر گرفته می شود که شناسه مختص به خود دارد و دارای سوییچی است که در فضای سرایند در طول فرایند بعدی تعبیه شده است. این امر می تواند تعداد سوئیچ های مورد نیاز را کاهش داده و دارای فضای سرایند بالا است بالاخص در زمانی که بسته ها از میان کوتاه ترین مسیرها عبور نمی کنند. علت این امر به شکست حاصله از کوتاه ترین مسیرها برمی گردد. از طرفی دیگر هدف تکنیک هایی مانند PATHLETTRACER به حداقل رساندن فضای سربار بسته است که در نهایت به تعدادی زیادی از قوانین سوییچ نیاز دارد. در اینجا pathquery بر حسب منابع سوئیچ دارای محدودیت های مشابه است.

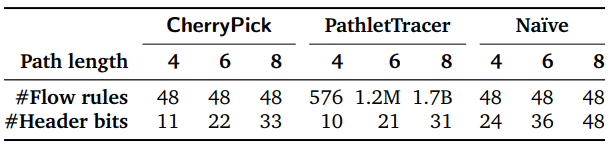

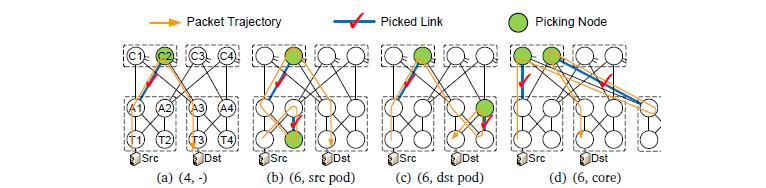

CherryPick می تواند تعداد قوانین سوئیچ مورد نیاز برای مسیریابی فرافکن ها را از طریق ایجاد روشی ابتدایی کاهش دهد. در این روش هر لینک شبکه دارای یک شناسه و سوییچی است که در طول فرآیند در سرآیند بسته تعبیه شده است. در مقایسه با شبکه های ابتدایی، CherryPick می تواند فضای سربار بسته را از طریق انتخاب لینک های ضروری برای نشان دادن مسیرهای نهایی کاهش دهد. با توجه به توپولوژی شبکه در مرکز داده که به خوبی ساختاربندی شده است، CherryPick به فضای سرآیند بسته با راه حلی فنی نیاز دارد. در حالی که می تواند مینیم جریان سوئیچ مورد نیاز در این شبکه را حفظ کند. به طور مثال جدول 1 تعداد جریان سوئیچ ها و فضای سرآیند بسته را از طریق CherryPick باهم مقایسه می کند که در تضاد با دو رویکرد توپولوژی fat tree با 48 آرایه قرار دارد.

ما به طور خلاصه سه شرکت زیر را از نظر میگذرانیم:

- ما در اینجا CherryPick را به طور ساده و قیاس پذیر و با تکنیک مسیریابی بر مبنای شبکه داده محور SDN طراحی می کنیم. هدف اصلی CherryPick در اینجا کشف ساختارها در این نوع شبکه ها است تا بتواند تعداد قوانین سوییچ و فضای مورد نیاز را برای مسیریابی بسته های فرافکنی به حداقل برساند. ما در این راستا از فرافکن های fat tree chettypick استفاده می کنیم تا مزایای این روش را نشان دهیم.

- ما در اینجا نشان می دهیم که CherryPick می تواند همه مسیرهای 4 و 6 هاپی را در بیش از 72 آرایه بدون اصلاح سخت افزاری و با استفاده از تگینگ دو برابر مسیریابی و دنبال کند.

- ما در اینجا cherrypick را در 48 آرایه مورد ارزیابی قرار می دهیم. نتایج نشان داد که CherryPick به حداقل قانون سوئیچ نیاز دارد در حالی که از فضای سرآیند بسته ای استفاده می کند که دارای تکنولوژی پیشرفته است.

CherryPick

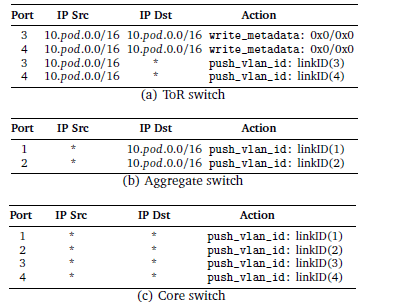

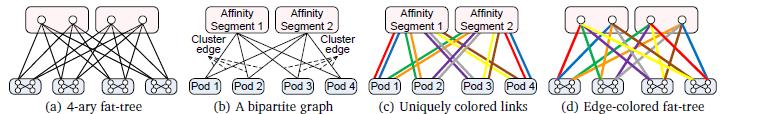

ما در این قسمت طراحی CherryPick را به طور جزئی توضیح داده و بر مسیریابی فرافکنی های l2 و l3 در شبکه fat tree تاکید می کنیم. همچنین بحث می کنیم که چگونه این طراحی می تواند به سایر توپولوژی شبکه ها تعمیم داده شود.

ABSTRACT CherryPick: tracing packet trajectory in software-defined data center networks

SDN-enabled datacenter network management and debugging can benefit by the ability to trace packet trajectories. For example, such a functionality allows measuring traffic matrix, detecting traffic anomalies, localizing network faults, etc. Existing techniques for tracing packet trajectories require either large data collection overhead or large amount of data plane resources such as switch flow rules and packet header space. We present CherryPick, a scalable, yet simple technique for tracing packet trajectories. The core idea of our technique is to cherry-pick the links that are key to representing an end-to-end path of a packet, and to embed them into its header on its way to destination. Preliminary evaluation on a fat-tree topology shows that CherryPick requires minimal switch flow rules, while using header space close to state-of-the-art techniques.

Introduction

Software-Defined Networking (SDN) has emerged as a key technology to make datacenter network management easier and more fine-grained. SDN allows network operators to express the desired functionality using high-level abstractions at the control plane, that are automatically translated into low-level functionality at the data plane. However, debugging SDN-enabled networks is challenging. In addition to network misconfiguration errors and failures [10, 13, 16], network operators need to ensure that operations at the data plane conform to the high-level policies expressed at the control plane. Noting that traditional tools (e.g., NetFlow, sFlow, SNMP, traceroute) are simply insufficient to debug SDN-enabled networks, a number of tools have been developed recently [1, 11, 12, 14, 17, 26, 27].

A particularly interesting problem in SDN debugging is to be able to reason about flow of traffic (e.g., tracing individual packet trajectories) through the network [11, 13, 14, 16, 17, 27]. Such a functionality enables measuring network traffic matrix [28], detecting traffic anomalies caused by congestion [9], localizing network failures [13, 14, 16], or simply ensuring that forwarding behavior at the data plane matches the policies at the control plane [11]. We discuss related work in depth in §5, but note that existing tools for tracing packet trajectories can use one of the two broad approaches. On the one hand, tools like NetSight [11] support a wide range of queries using after-thefact analysis, but also incur large “out-of-band” data collection overhead. In contrast, “in-band” tools (e.g., PathQuery [17] and PathletTracer [27]) significantly reduce data collection overhead at the cost of supporting a narrower range of queries.

We present CherryPick, a scalable, yet simple “in-band” technique for tracing packet trajectories in SDN-enabled datacenter networks. CherryPick is designed with the goal of minimizing two data plane resources: the number of switch flow rules and the packet header space. Indeed, existing approaches to tracing packet trajectories in SDN trade off one of these resources to minimize the other. At one end of the spectrum is the most naïve approach of assigning each network link a unique identifier and switches embedding the identifier into the packet header during the forwarding process. This minimizes the number of switch flow rules required, but has high packet header space overhead especially when the packets traverse along non-shortest paths (e.g., due to failures along the shortest path). At the other end are techniques like PathletTracer [27] that aim to minimize the packet header space, but end up requiring a large number of switch flow rules (§3); PathQuery [17] acknowledges a similar limitation in terms of switch resources.

CherryPick minimizes the number of switch flow rules required to trace packet trajectories by building upon the naïve approach — each network link is assigned a unique identifier and switches simply embed the identifier into the packet header during the forwarding process. However, in contrast to the naïve approach, CherryPick minimizes the packet header space by selectively picking a minimum number of essential links to represent an end-to-end path. By exploiting the fact that datacenter network topologies are often well-structured, CherryPick requires packet header space comparable to state-of-the-art solutions [27], while retaining the minimal switch flow rule requirement of the naïve approach. For instance, Table 1 compares the number of switch flow rules and the packet header space required by CherryPick against the above two approaches for a 48-ary fat-tree topology.

In summary, we make three contributions:

- We design CherryPick, a simple and scalable packet trajectory tracing technique for SDN-enabled datacenter networks. The main idea in CherryPick is to exploit the structure in datacenter network topologies to minimize number of switch flow rules and packet header space required to trace packet trajectories. We apply CherryPick to a fat-tree topology in this paper to demonstrate the benefits of the technique (§2).

- We show that CherryPick can trace all 4- and 6-hop paths in an up-to 72-ary fat-tree with no hardware modification by using IEEE 802.1ad double-tagging (§2).

- We evaluate CherryPick over a 48-ary fat-tree topology. Our results show that CherryPick requires minimal number of switch flow rules while using packet header space close to state-of-the-art techniques (§3).

- مقاله درمورد CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار

- CherryPick: مسیریابی بسته در شبکه های مرکز داده تعریف شده توسط نرم افزار

- پروژه دانشجویی CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار

- CHERRYPICK: قابلیت مسیریابی بسته در شبکه دیتا محور بر اساس نرم افزار

- پایان نامه در مورد CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار

- تحقیق درباره CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار

- مقاله دانشجویی CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار

- CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار در قالب پاياننامه

- پروپوزال در مورد CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار

- گزارش سمینار در مورد CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار

- گزارش کارورزی درباره CherryPick: قابلیت مسیریابی بسته در شبکههای داده محور (DCN) بر پایه نرمافزار